Russiskvennlige hackere bak en rekke "wiper-angrep" i 2022: - Vil treffe Norge

- Sprer seg, krypterer og sletter data samtidig, forteller Lars Eidsten.

- Wiper-angrep vil sannsynligvis ramme Norge som hacktivisme i årene som kommer, sier Lars Eidsten, sikkerhetsekspert i Fortinet, til kode24.

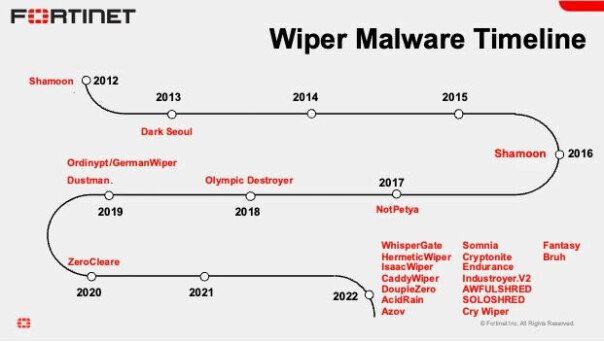

Fortinet har sett en "eksplosjon" av wiper-angrep i 2022, som en følge av Ukraina-krigen. Dette er cyberangrep som har som hovedformål å slette viktig data.

Ifølge selskapet er det særlig russiskvennlige grupperinger som står bak.

Selv om norske bedrifter ennå ikke har vært et mål for angrepene, går de "ofte med i dragsuget" når større angrep gjennomføres, forteller Eidsten.

Ifølge ham var det nemlig et wiper-angrep kalt AcidRain som rammet satelitten KA-SAT mars i fjor. Angrepet tok ut internettet for flere norske kunder, blant annet ble forskningsstasjonen på Jan Mayen rammet.

Norske myndigheter har i etterkant fordømt hackingen.

Ødelegger verdifull informasjon

Ifølge Eidsten er det ofte to hovedmål under et wiper-angrep:

- Det kan være å slette data for å fjerne informasjon som er verdifull. Det andre målet, som i eksempelet med KA-SAT, er å ødelegge kommunikasjon og dermed gjøre det lettere å spre propaganda, sier han.

Ifølge Eidsten kan wiper-angrep gjennomføres på mange måter. En klassisk wiper er gjerne en orm som beveger seg "lateralt" via sårbarheter i applikasjoner som lytter på nettverkskoblinger.

- Når den sprer seg krypterer den og gjerne sletter data samtidig. Typisk skrives data mellom en til åtte ganger for å sikre at gjenoppretting er umulig, sier han.

Har tilknytning til Russland

Andre varianter kan bestå av metoder for å sørge for at noe "slutter å virke".

- Ett eksempel er AdiCRain, en ikke-funksjonell programvareoppdatering til modem som sørger for at disse ikke startet igjen, sier han.

Ifølge Eidsten er det særlig de russiskvennlige gruppene Cozy Bear og Sandworm, begge med tilknytning til det russiske militæret eller etterretning, som står bak hacking mot vestlige land og bedrifter - inkludert wiper-angrep.

- Vi ser også at OpZero, som opererer fra St. Petersburg, går aktivt ut. De har den siste tiden tilbudt opptil 1,5 millioner amerikanske dollar for RCE-sårbarheter i Signal-appen.

Eidsten legger til at man derfor antar at disse sårbarhetene aktivt ønskes av russiske militære.

Sånn sikrer du deg

- Er det noe norske utviklere kan gjøre for å beskytte seg?

- Ut fra et utviklingsperspektiv må man tenke sikkerhet i alle ledd. For eksempel bør modem og rutere ha innebygd sikkerhet slik at tredjeparts programvare ikke kan lastes, sier Eidsten.

Han legger til at biblioteker også bør sjekkes for sårbarheter, gjerne av et automatisert system.

- Andre viktige fokusområder for utviklere er trygge testmiljø der man kan teste både nedlastet programvare og egenutviklet kode uten å påvirke bedriftens systemer, sier han.