Roy Solberg:

– Tenk som en hacker!

Solberg avslører feilene til norske utviklere. De er lette å finne, og bør være lette å tette.

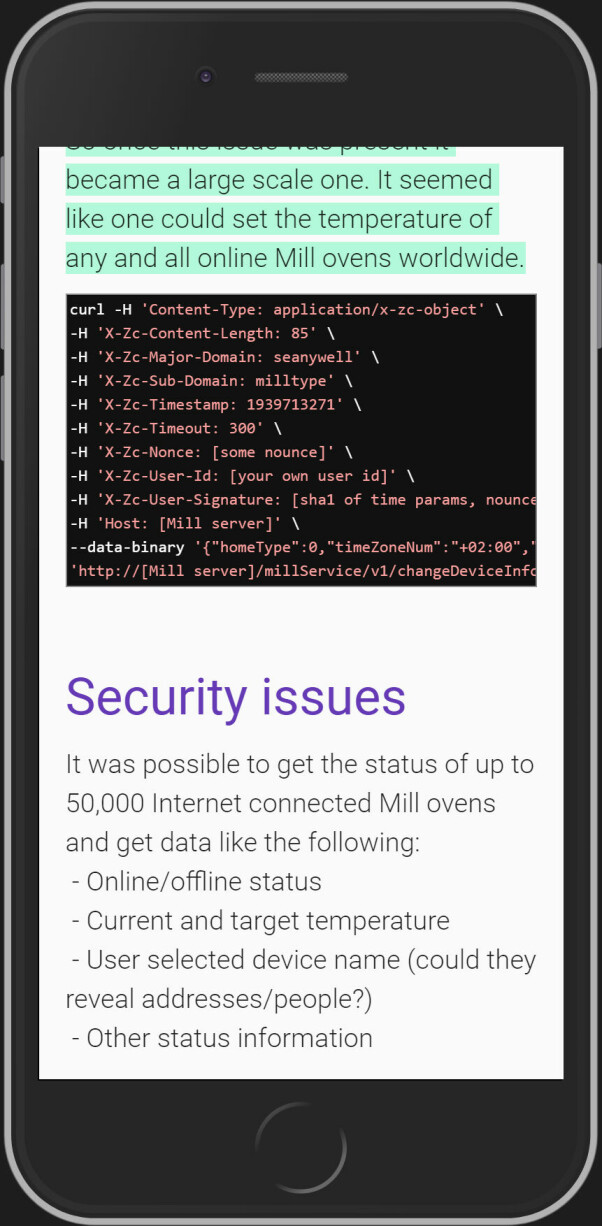

«Sikkerhetshull avslørte reiseinformasjon og taxfree-bestillinger». «Norsk mobilapp åpnet for å hente ut personlig informasjon om brukerne». «Renovasjonsforetak i mange norske kommuner lekket personopplysninger». «Kunne sendt kommandoer til alle tilkoblede smartovner fra norske Mill».

Ser du en slik overskrift i norsk media, er det gode sjanser for at det er utvikleren Roy Solberg som står bak.

De siste åra har han regelmessig avslørt hull og svakheter i norske tjenester på blog.roysolberg.com og Twitter.

Skal vi ikke snakke høyt om dette?

- Jeg syntes dette var en elefant i rommet: Skal det virkelig være sånn? Skal vi ikke snakke høyt om dette? Skal vi bare finne oss i at dataene våre er long gone? sier Solberg til kode24.

Så han gjorde noe med det. Og håper at norske utviklere snart gir han mindre å skrive om.

Vil opplyse folket

Til daglig er Solberg systemutvikler i Fotmob – en av verdens største fotball-apper, som lages i Bergen.

Og i 2017 starten bloggingen, med «case #1»:

Tryg-appen Trygg på Reise lot brukerne søke opp bilnumre for å få opp eieren. Men spørringene appen gjorde til Evrys Infotorg-tjeneste ga langt mer data tilbake enn hva appen faktisk viste brukeren. Og ved å sette seg i midten, kunne Solberg få ut blant annet adresser og fødselsnumre til alle norske bileiere.

📺: blog.roysolberg.com

- Tidligere da jeg fant svakheter, kontakta jeg bare de det gjaldt. De sa «tusen takk, nå har vi fiksa dette», så gikk hverdagen videre. Det fikk ingen konsekvenser for dem, og kundene fikk aldri høre om det, sier Solberg over telefon fra Bergen.

- Det syntes jeg ikke var riktig. Vi kan ikke ha det sånn. Så jeg tenkte jeg heller kunne skrive om det fant.

- Så du ville lage en gapestokk?

- Nei, egentlig ikke. Jeg trives ikke med å navngi firmaer. Men jeg spurte meg selv hvordan jeg kunne fortelle folk i gatene at her lekker det info om deg. Så da ble det en blogg.

Slik finner han hullene

Solberg har ingen problemer med å finne nye svakheter å skrive om. Det aller meste kommer han over når han bruker nettet som alle andre, og er logget inn på tjenester han selv er kunde hos.

- Etterhvert har jeg fått litt magefølelse. Ved å bare bruke en side får man en viss anelse om kvalitet på det som ligger bak, og det trigger nysgjerrigheten min, forteller han.

Ofte åpner han bare utviklerverktøyene i nettleseren, eller HTTP-proxy-løsninger som Charles om det er en app, for å se på kommunikasjonen mellom tjenesten og serveren.

- Det klassiske er at jeg ser hvordan tjenesten spør om «bruker-ID 100». For hva skjer om jeg spør om bruker-ID nummer 101? Dukker det opp noe da? sier Solberg.

Ofte blir svaret ja, og nok en svakhet i nok en norsk løsning er avslørt – med påfølgende bloggposter og avisartikler.

Utvikler mot utvikler

Tilbakemeldingen fra bransjen generelt skal utelukkende ha vært positiv. Men hvordan de konkrete selskapene reagerer når han tar kontakt, varierer.

Solberg sier fra til dem det gjelder, så de kan tette hullet sitt før han eventuelt publiserer funnene sine. Og selv om de fleste takker han for hjelpen, hevder andre at han for eksempel har brutt brukervilkårene deres.

- Det er en veldig merkelig holdning, men de føler seg nok truffet, sier Solberg.

Ordentlig trøbbel har han ikke fått ennå. Kanskje fordi han er flink til å ikke gjøre ting som kan betraktes som kriminelt, som å laste ned massevis av andres brukerdata.

- Du er jo utvikler selv, og må kontakte kolleger for å fortelle dem om feil de har gjort. Hvordan føles det?

- Det har jeg tenkt på endel ganger. Når det er et lite selskap vet jeg kanskje hvem som har gjort hva – det synes jeg er ubehagelig. For jeg er ikke ute etter å henge ut noen, eller såre enkeltindivider. Jeg vil bare belyse et problem vi har i bransjen vår.

Tenke som hacker

For ja – Solberg mener bransjen vår har et problem. Det er det som er hele poenget med bloggen.

- Hvor flinke vil du si at norske utviklere er til å tenke sikkerhet når de koder?

- Jeg tror ikke norske utviklere er noe bedre eller dårligere enn andre. Og det er veldig individuelt; de som bryr seg om sikkerhet er veldig flinke på sikkerhet, også har du de som ikke har noe forhold til det, som trekker på skuldrene, svarer Solberg, som gjerne skulle sett mer fokus på sikkerhet også i utdanning.

Solbergs tips til deg, er først og fremst og tenke gjennom sikkerheten i løsningene du lager. Og gjøre noen små penetrasjonstester selv; som å sjekke hva som skjer når du endrer en spørring, og lytte til trafikken tjenesten din sender og mottar.

Og aller helst: Faktisk benytte seg av selskapene som tilbyr skikkelig penetrasjonstesting av løsningene dine.

- Det handler om å tenke som en utenforstående. Tenke litt defensivt. Når du får data inn til klienten din, for eksempel; finnes det noen kombinasjoner som gjør at man får tilgang på noe man ikke burde fått? tipser Solberg.

- Tenk litt som en hacker.